Pendahuluan

Router Mikrotik banyak digunakan oleh teknisi jaringan, ISP lokal, hingga usaha kecil menengah karena harganya terjangkau dan kemampuannya yang fleksibel. Namun, semakin luas penggunaannya, semakin tinggi pula potensi diserang oleh pihak yang tidak bertanggung jawab.

Sayangnya, banyak pengguna Mikrotik masih belum menyadari bahwa perangkat ini bisa menjadi target serangan siber, baik dari dalam maupun luar jaringan. Jika router tidak diamankan dengan benar, maka jaringan bisa mengalami gangguan seperti lambat, tidak stabil, bahkan diretas.

Artikel ini membahas berbagai jenis serangan yang umum terjadi di perangkat Mikrotik dan bagaimana cara menanggulanginya secara efektif, agar jaringan tetap aman, stabil, dan optimal.

🔍 1. Brute Force Login (SSH, Winbox, Telnet)

sumber : https://www.thesslstore.com/blog/wp-content/uploads/2021/07/brute-force-attack-prevention-feature.jpg

🛑 Penjelasan Serangan

Serangan brute force adalah upaya masuk ke router dengan cara menebak username dan password secara terus-menerus. Biasanya serangan ini dilakukan melalui port remote seperti SSH, Telnet, atau bahkan Winbox.

Jika router Mikrotik menggunakan username dan password default seperti admin tanpa password, maka penyerang akan sangat mudah masuk dan mengendalikan jaringan Anda.

🛡️ Cara Penanggulangan

- Nonaktifkan layanan yang tidak digunakan, seperti Telnet: bashSalinEdit

/ip service disable telnet - Ubah port default dari layanan Winbox atau SSH agar tidak mudah dipindai: bashSalinEdit

/ip service set winbox port=8291 - Gunakan firewall filter untuk membatasi akses login hanya dari IP tertentu.

- Terapkan password yang kuat, dan hindari kata sandi yang mudah ditebak.

- Aktifkan fitur Available From di IP Services untuk memfilter IP yang diizinkan mengakses.

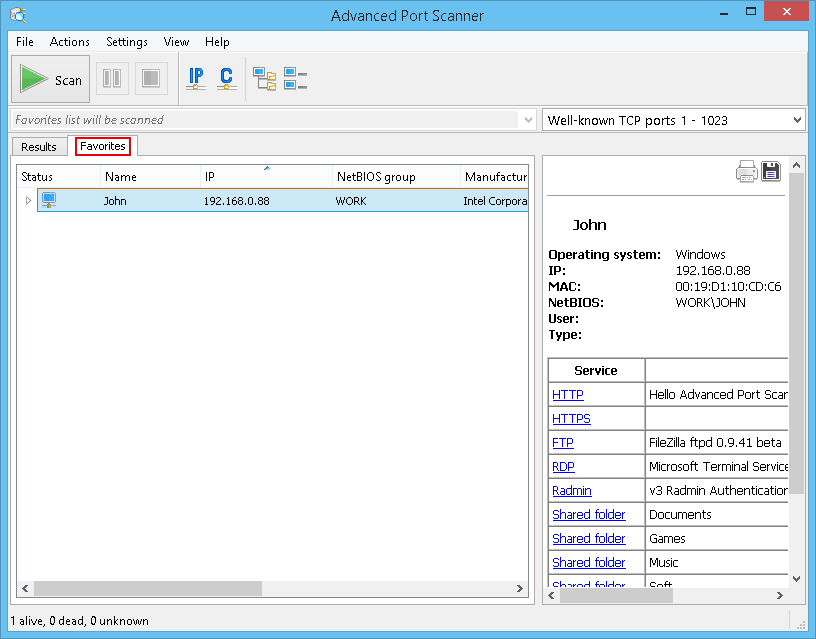

2. Port Scanning

🛑 Penjelasan Serangan

Port scanning dilakukan untuk mencari tahu port mana saja yang terbuka di perangkat Mikrotik. Port terbuka bisa dimanfaatkan oleh peretas untuk mencoba masuk ke sistem atau menjalankan exploit.

🛡️ Cara Penanggulangan

- Tambahkan rule firewall untuk mendeteksi aktivitas port scanning: bashSalinEdit

/ip firewall filter add chain=input protocol=tcp psd=21,3s,3,1 action=drop comment="Drop port scanners" - Gunakan default-drop policy untuk menolak semua trafik yang tidak diizinkan secara eksplisit.

- Matikan layanan yang tidak digunakan.

sumber : https://www.advanced-port-scanner.com/images/aps/screenshots/24/id/04_favorites.png

3. Bandwidth Hijacking / IP Spoofing

🛑 Penjelasan Serangan

IP spoofing adalah upaya menyamar menjadi IP lain dalam jaringan, sering dilakukan oleh pengguna yang mencoba menghindari sistem billing atau hotspot. Hal ini dapat menyebabkan konflik IP dan penggunaan bandwidth secara ilegal.

🛡️ Cara Penanggulangan

- Aktifkan ARP Binding: bashSalinEdit

/ip arp add address=192.168.88.10 mac-address=XX:XX:XX:XX:XX:XX interface=ether2 - Di Hotspot, aktifkan MAC Binding untuk mengunci pengguna ke IP tertentu.

- Gunakan Bridge Settings → Use IP Firewall untuk mengontrol lalu lintas di layer 2.

🔍 4. Serangan DDoS (Distributed Denial of Service)

🛑 Penjelasan Serangan

Serangan DDoS adalah serangan dari banyak sumber yang ditujukan untuk membanjiri router dengan trafik palsu. Dampaknya bisa membuat CPU Mikrotik mencapai 100% dan koneksi internet lumpuh.

🛡️ Cara Penanggulangan

- Gunakan firewall RAW rules: bashSalinEdit

/ip firewall raw add chain=prerouting connection-state=invalid action=drop comment="Drop Invalid" - Batasi jumlah koneksi dari tiap IP: bashSalinEdit

/ip firewall filter add chain=input connection-limit=30,32 protocol=tcp action=drop - Blokir trafik asing berdasarkan GeoIP menggunakan script atau daftar IP negara.

- Jika memungkinkan, gunakan layanan upstream seperti Cloudflare, BGP blackhole, atau Anti-DDoS external.

🔍 5. DNS Spoofing

🛑 Penjelasan Serangan

DNS Spoofing bertujuan mengarahkan pengguna ke alamat website palsu dengan cara mengubah atau memalsukan jawaban DNS. Hal ini berbahaya karena bisa mencuri data pengguna (phishing).

🛡️ Cara Penanggulangan

- Nonaktifkan DNS cache resolver jika tidak digunakan untuk publik: bashSalinEdit

/ip dns set allow-remote-requests=no - Gunakan server DNS terpercaya seperti Cloudflare

1.1.1.1atau Google8.8.8.8. - Filter akses DNS dari luar jaringan internal dengan firewall.

🔍 6. Exploit Winbox (Celah Keamanan Versi Tertentu)

🛑 Penjelasan Serangan

Beberapa versi lama RouterOS memiliki celah keamanan (vulnerability) di Winbox yang bisa dieksploitasi untuk mengakses file dan konfigurasi internal.

🛡️ Cara Penanggulangan

- Selalu update RouterOS ke versi terbaru.

- Hindari mengakses Winbox langsung dari internet tanpa VPN.

- Gunakan fitur proteksi seperti port knocking atau WireGuard VPN.

✅ Tips Tambahan untuk Keamanan Mikrotik

Berikut adalah tips tambahan yang bisa kamu terapkan untuk meningkatkan keamanan Mikrotik secara umum:

| ✅ Tips | Keterangan |

|---|---|

| 🔐 Gunakan VPN | Hindari remote akses langsung, gunakan VPN seperti WireGuard atau L2TP/IPSec. |

| 📥 Backup Rutin | Backup konfigurasi dan simpan di tempat yang aman. |

| 🔍 Monitoring | Cek log dan traffic secara rutin, bisa menggunakan The Dude atau Grafana. |

| 📡 Batasi Remote | Akses manajemen hanya boleh dilakukan dari IP lokal atau admin tertentu. |

✍️ Kesimpulan

Router Mikrotik memang powerful, tetapi juga harus dikonfigurasi dengan benar agar aman dari berbagai serangan. Dari brute force, port scanning, hingga DDoS, semuanya bisa dicegah dengan pengaturan firewall, pembatasan akses, dan update rutin.

Dengan menerapkan langkah-langkah di atas, kamu tidak hanya melindungi router, tapi juga menjaga keamanan dan kenyamanan seluruh jaringan.